ウイルス対策ソフトで削除しても、PC再起動後にまた検出される「しつこいトロイの木馬」に悩んでいませんか?

それは最新の「WMI永続化技術」を使ったマルウェアかもしれません。

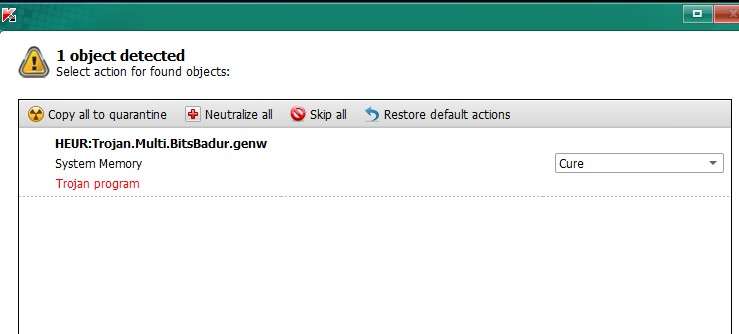

中々削除できずに困ったのでお役に立てるかと実際に「HEUR:Trojan.Multi.BitsBadur.genw」を完全削除した方法を解説します。

PC操作は自己責任でお願いします。

- 0.1. 1. まず試すべき一般的な削除方法

- 0.1.1. 基本的な対処法(これらを先に実行)

- 0.1.1.1. ✅ セーフモードでのスキャン

- 0.1.1.2. ✅ 複数のセキュリティソフトでスキャン

- 0.2. このトロイは具体的に何をするのか?

- 0.3. なぜマルウェアが狙うのか?

- 0.4. 一般的にやっておくこと

- 0.4.1.1. ✅ Windowsの修復コマンド

- 0.4.1.2. ✅ Windows Defenderオフラインスキャン

- 0.5. 2. それでも削除できない場合の確認事項

- 0.5.1. ⚠️ 永続化マルウェアの可能性を疑うサイン

- 0.5.1.1. 典型的な症状

- 0.5.1.2. ネットワークと動作の確認GlassWireなどで分かる方はそれもありですがネットワークについてあまりわからなければ3に進んで構いません。

- 0.6. 3. WMIとは何か?なぜマルウェアが悪用するのか

- 0.6.1. 💡 WMIを家の管理人に例えると

- 0.6.2. 正常な使用 vs 悪用

- 0.6.3. なぜマルウェアがWMIを狙うのか

- 0.7. 4. WMI永続化マルウェアの特定方法

- 0.7.1. PowerShellで確認(管理者権限)

- 0.7.2. 正常な状態 vs 感染状態

- 0.8. 5. WMI永続化マルウェアの削除手順

- 0.8.1. 準備:システム復元ポイント作成

- 0.8.2. 削除手順(PowerShell管理者権限)

- 0.8.2.1. ステップ1 Bindingの削除(マルウェアの接続を切る)

- 0.8.2.2. ステップ2 Filterの削除(実行条件を削除)

- 0.8.2.3. ステップ3 Consumerの削除(実行内容を削除)

- 0.9. 6. 削除後の確認

- 0.9.1. 確認手順

- 0.10. 7. まとめ:段階的アプローチの重要性

- 0.10.1. 今回学んだこと

- 0.10.2. 今後の予防策

- 0.11. それでもダメ

- 0.11.1. Process Explorerで確認

- 0.12. 次の具体的なステップ(最終確認)

- 0.13. ① BITSジョブの徹底掃除

- 0.14. 2. 「アクセス拒否」の理由と対策

- 1. 実施手順:BITSジョブの強制クリーンアップ

- 1.1.1. ① サービスの完全停止

- 1.1. 最終確認

- 1.2. 次にすること

- 1.2.1. 今後の予防策

- 1.3. よくある質問(FAQ)

1. まず試すべき一般的な削除方法

基本的な対処法(これらを先に実行)

✅ セーフモードでのスキャン

- PC再起動時にF8キー(またはShift+再起動)

- セーフモードで起動

- ウイルス対策ソフトでフルスキャン実行

✅ 複数のセキュリティソフトでスキャン

- Malwarebytes - 無料版でも強力な検出力

All-in-One Cybersecurity: Antivirus, VPN & Scam Protection

マルウェアには強い印象があります。今回これでも取れませんでした。 - ESET Online Scanner - ブラウザから実行可能

無料ウイルススキャン&駆除ツール|ESET オンラインスキャナ | ESET

簡単ですがこちらでも検出できませんでした。 - Microsoft Safety Scanner - Microsoft公式ツール

Microsoft セーフティ スキャナー ダウンロード - Microsoft Defender for Endpoint | Microsoft Learn

こちらでも検出できませんでした。

今回メモリに常駐していることを発見できたのはカスペルスキーです。

ロシア産のソフトなので自己責任でどうぞ 私はたまに使います。起動後アップデート可能です。

Virus Removal Tool

ダウンロード / インストール方法(Virus Removal Tool 2015)

他ソフトはなにもないもののこれだけ出てしまいトロイがメモリに潜んでいるのを発見しました。

これがどうやっても削除できず。誤検知の可能性もある中苦労したので記事にしています。

このトロイは具体的に何をするのか?

正常な使用例

- ウイルス対策ソフトの定期スキャン予約

- Windowsアップデートの自動実行

- システム管理ツールの動作

悪用された場合(今回のケース)

- マルウェアの自動起動

- ウイルスの隠れ家として利用

- 削除してもまた復活する仕組み作り

なぜマルウェアが狙うのか?

- 見つかりにくい

- Windowsの正規機能なので怪しまれない

- ファイルが不要

- メモリ内だけで動作可能

- ファイルスキャンで検出されない

- 自動実行が簡単

- PC起動時に自動で動く設定が可能

一般的にやっておくこと

✅ Windowsの修復コマンド

管理者権限のコマンドプロンプトで以下二つを試します。

これらは基本的にウインドウズを修復したりするものでよく使われます。

sfc /scannow

DISM /Online /Cleanup-Image /RestoreHealth

✅ Windows Defenderオフラインスキャン

- 設定 → 更新とセキュリティ → Windows セキュリティ

- ウイルスと脅威の防止 → スキャンのオプション

- Microsoft Defender オフラインスキャン

2. それでも削除できない場合の確認事項

⚠️ 永続化マルウェアの可能性を疑うサイン

典型的な症状

- ✅ セーフモード:削除成功 → 通常起動:復活

- ✅ メモリ内のみでトロイの木馬を検出

- ✅ ファイルスキャンでは検出されない

- ✅ 複数のソフトで削除しても再発

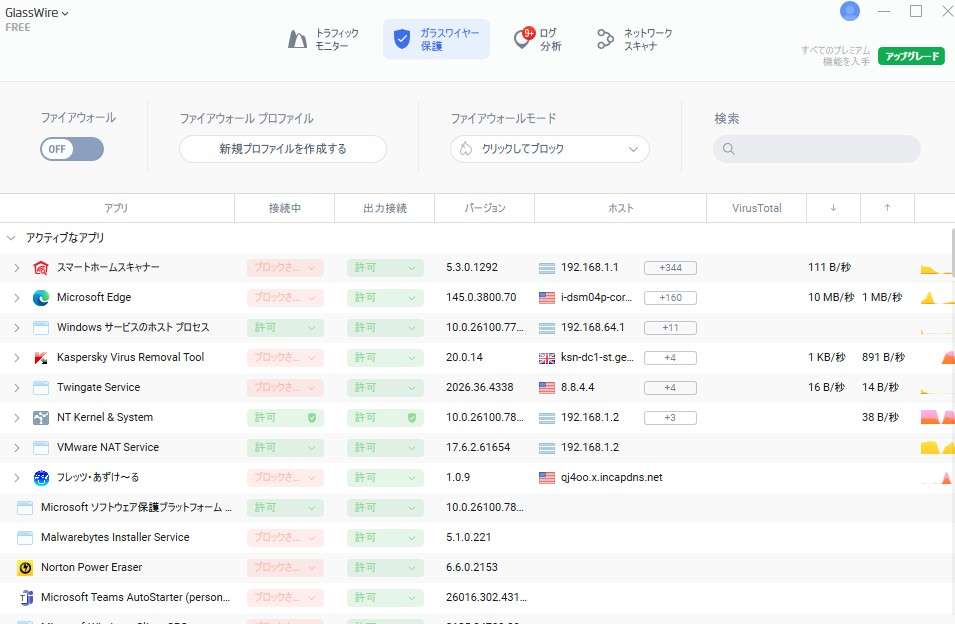

ネットワークと動作の確認

GlassWireなどで分かる方はそれもありですがネットワークについてあまりわからなければ3に進んで構いません。

GlassWire

GlassWire - パーソナルファイアウォール&ネットワークモニター

今どこと通信しているかがわかります。

以下二つはわかる方だけでも大丈夫です。

# 不審な通信をチェック

netstat -anob > connections.txt

# 実行中のプロセス確認

tasklist /v > processes.txt3. WMIとは何か?なぜマルウェアが悪用するのか

💡 WMIを家の管理人に例えると

WMI(Windows Management Instrumentation)は「Windowsの管理人」のような仕組みです。

家の管理人が

- 電気のON/OFF

- 掃除の予約

- 来客の記録

などを管理するように

WMIは

- プログラムの自動実行

- システムの監視

- 設定の変更

などを管理します

正常な使用 vs 悪用

| 正常な使用例 | マルウェアの悪用例 |

|---|---|

| ウイルス対策の定期スキャン | ウイルスの自動起動 |

| Windows更新の自動実行 | 削除後の自動復活 |

| システム管理ツールの動作 | メモリ内での隠れた動作 |

今回ここに潜まれてしまいまるでゾンビのように復活。最近多い事例のようです。

なぜマルウェアがWMIを狙うのか

- 見つかりにくい

- Windowsの正規機能なので怪しまれない

- ファイルが不要

- メモリ内だけで動作可能

- ファイルスキャンで検出されない

- 自動実行が簡単

- PC起動時に自動で動く設定が可能

例えるなら

通常のWMI = 空っぽの部屋

感染したWMI = マルウェアが住み着いた部屋

削除作業 = マルウェアを追い出して部屋を空にする4. WMI永続化マルウェアの特定方法

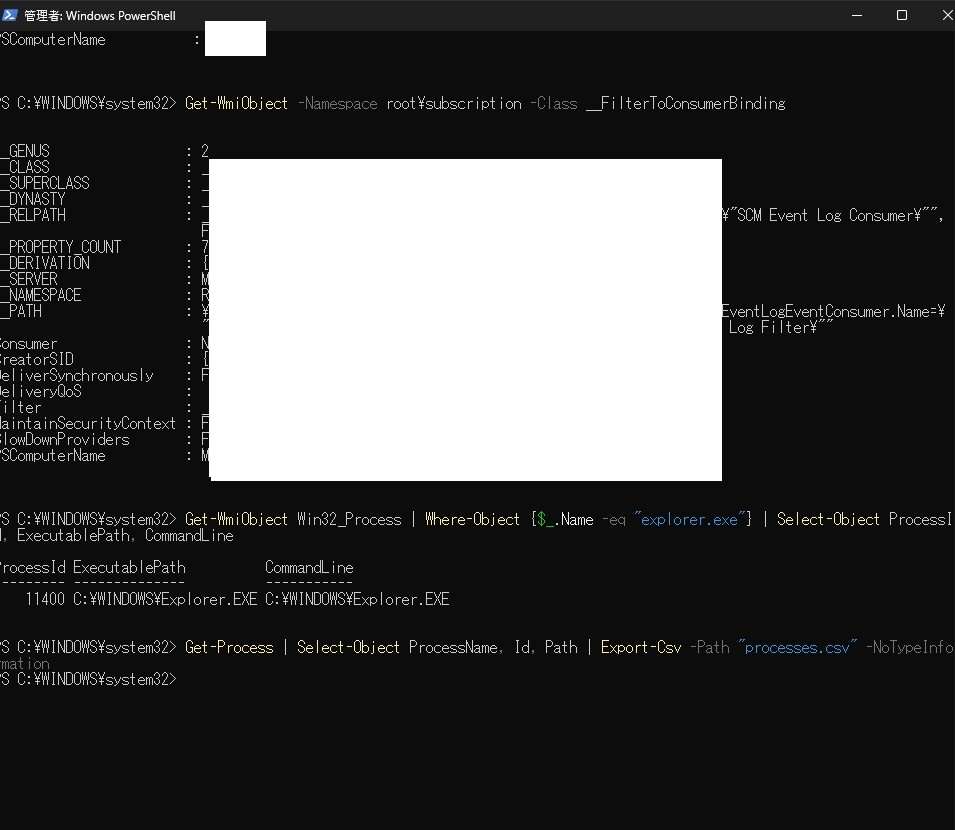

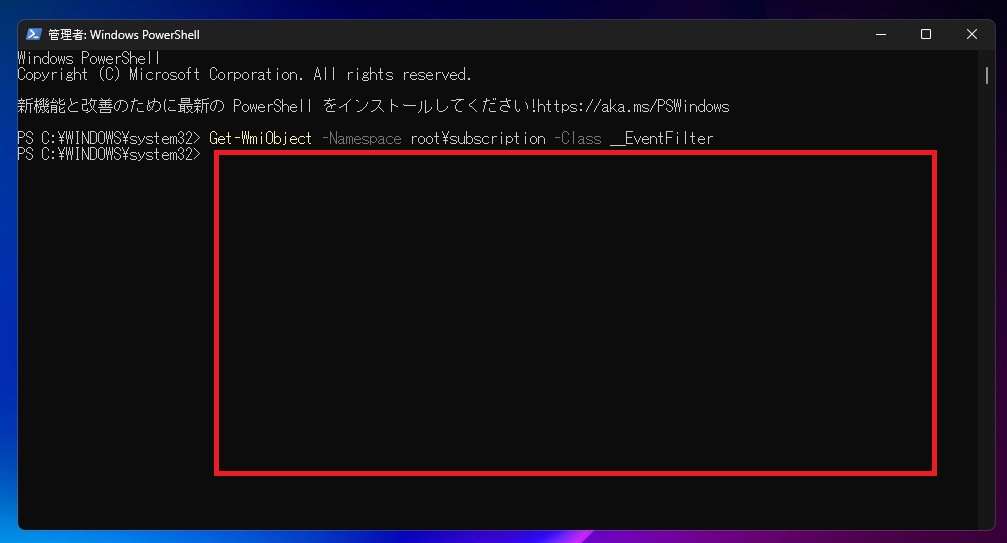

PowerShellで確認(管理者権限)

WMI永続化エントリーの確認

Get-WmiObject -Namespace root\subscription -Class __EventFilter

Get-WmiObject -Namespace root\subscription -Class __EventConsumer

Get-WmiObject -Namespace root\subscription -Class __FilterToConsumerBinding

正常な状態 vs 感染状態

🟢 正常なPC(何も表示されない)

PS C:\> Get-WmiObject -Namespace root\subscription -Class __EventFilter

PS C:\>🔴 感染したPC(不審なエントリーが表示)←今回こっちでした。

PS C:\> Get-WmiObject -Namespace root\subscription -Class __EventFilter

__GENUS : 2

__CLASS : __EventFilter

Name : SCM Event Log Filter

Query : Select * from MSFT_SCMEventLogEvent

5. WMI永続化マルウェアの削除手順

準備:システム復元ポイント作成

復元ポイントは必ず作成してください。

コントロールパネルから作成しても構いません。

コマンドなら以下で。

Checkpoint-Computer -Description "Before WMI Cleanup" -RestorePointType "MODIFY_SETTINGS"

さぁいよいよ削除していきましょう!削除手順(PowerShell管理者権限)

ステップ1 Bindingの削除(マルウェアの接続を切る)

Get-WmiObject -Namespace root\subscription -Class __FilterToConsumerBinding | Remove-WmiObject

ステップ2 Filterの削除(実行条件を削除)

Get-WmiObject -Namespace root\subscription -Class __EventFilter | Remove-WmiObject

ステップ3 Consumerの削除(実行内容を削除)

Get-WmiObject -Namespace root\subscription -Class __EventConsumer | Remove-WmiObject

6. 削除後の確認

確認手順

- PCを完全シャットダウン(再起動ではない)

- 10秒待機後、起動

- WMI確認

Get-WmiObject -Namespace root\subscription -Class __EventFilter

→ 何も表示されなければ成功(空っぽの部屋になった)

- 最終確認:ウイルスフルスキャン

- Malwarebytes等で再スキャン

- トロイの木馬が検出されなければ完全削除成功

7. まとめ:段階的アプローチの重要性

今回学んだこと

- 通常の削除方法で解決しない場合はWMI永続化を疑う

- WMIは「Windowsの管理人」でマルウェアの隠れ家になりうる

- PowerShellで直接WMIをクリーンアップできる

今後の予防策

- 月1回のWMIチェック

Get-WmiObject -Namespace root\subscription -Class __EventFilter

- 不審なソフトのインストールを避ける

- 定期的なフルスキャン

- 重要パスワードの変更

それでもダメ

まさかのここに陥りました。

通常はこの辺で問題ないと思いますが再スキャンするとまだトロイが残って同じ状態に

Process Explorerで確認

正直なところ多すぎて判断するのは大変です。

今どのプロセスが動いているのかを確認します。

Process Explorerで確認します。

- Microsoft公式からダウンロード

- 管理者で起動

- Options → Verify Image Signatures

- Options → VirusTotal → Check VirusTotal.com

見るのは:

- explorer.exe

- svchost.exe

- powershell.exe

Company Name が空白のものがあるか?

画像をキャプチャーしてAIに投げましたが怪しげなものはありませんでした。

プロセス エクスプローラー - Sysinternals | Microsoft Learn

誤検知である可能性も考えられます。

AIでは特に怪しい動きはないとのことでした。(複数確認)

プロセスリストがこれだけ綺麗なのに検出される場合、BITS (Background Intelligent Transfer Service) ジョブの可能性があります。

やっかいなことにこれでした。

このマルウェアはBITSの「待機ジョブ」として登録されている可能性があります。実行ファイルとして常に動いているわけではなく、Windowsの標準機能(BITS)のスケジュールとして「一定時間ごとに特定のURLへ通信する」という命令だけがメモリ(キュー)に残っている状態です。

どうしてもトロイが消えない。

次の具体的なステップ(最終確認)

この「見えない敵」をあぶり出すため、以下のコマンドをPowerShell(管理者)で実行します。

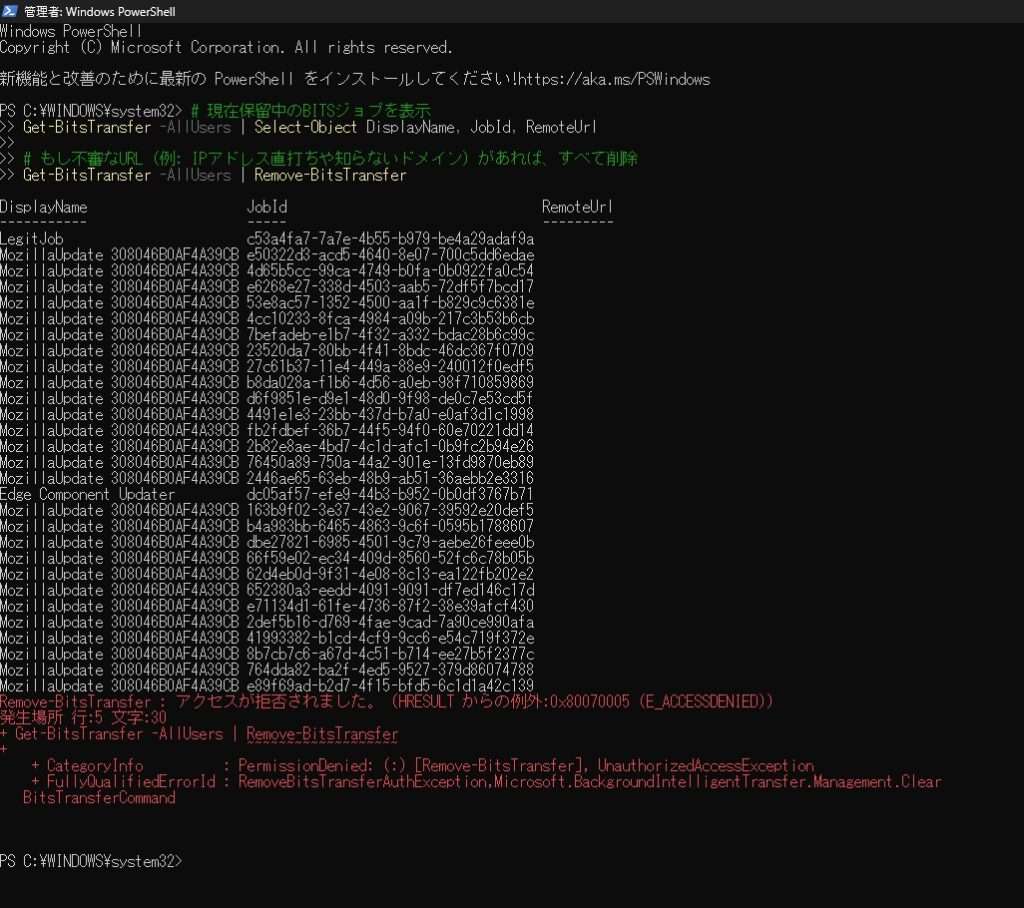

① BITSジョブの徹底掃除

これが BitsBadur の本丸である可能性が高いです。

PowerShell

# 現在保留中のBITSジョブを表示

Get-BitsTransfer -AllUsers | Select-Object DisplayName, JobId, RemoteUrl

# もし不審なURL(例: IPアドレス直打ちや知らないドメイン)があれば、すべて削除

Get-BitsTransfer -AllUsers | Remove-BitsTransfer

異常なジョブを発見

一覧にある大量の MozillaUpdate ... というジョブが非常に不自然です。

- 理由1: Mozilla(Firefox)がこれほど大量の個別のBITSジョブを、長いUUIDのような名前で生成し続けることは通常ありません。

- 理由2: 本物のFirefoxアップデートであれば、

RemoteUrlにmozilla.orgなどのドメインが含まれるはずですが、この画像では右側のURLが隠れているか、空白に見えます。 - 理由3: 一番上の

LegitJob(直訳で「合法なジョブ」)という名前。マルウェアが正規のふりをする際によく使う、逆に怪しい命名規則です。

2. 「アクセス拒否」の理由と対策

Remove-BitsTransfer でエラー(0x80070005)が出ているのは、これらのジョブが SYSTEM権限 や 他ユーザー権限 で作成されているため、通常の管理者実行レベルでは削除をブロックされているからです。

以下の手順で、強制的にこれらを排除します。

この段階まで読まれている方は、このくそがっ!と私同様に舌打ちしてもOKです。

ここからはサービスを止めるので一呼吸おいていきましょう!

あと一息です。

実施手順:BITSジョブの強制クリーンアップ

PowerShellを再度「管理者として実行」し、以下の手順を試します。

① サービスの完全停止

PowerShell(管理者)で以下を実行します。

※サービスを止めるので注意

Stop-Service BITS -Force

Stop-Service wuauserv -Force

確認: エラーが出ずに次の行に進めればOKです。

もしエラーなら一行ずつやってみましょう。

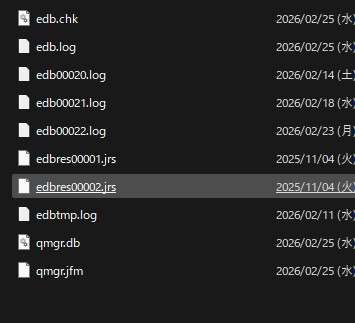

管理フォルダの掃除: エクスプローラーで C:\ProgramData\Microsoft\Network\Downloader を開きます。

- ここにある

qmgr0.datやqmgr1.datなどのファイルをすべて削除します。

他のedb...で始まるファイルも、このフォルダ内にあるものはすべて消して大丈夫です(サービスを再開すれば、正規のものが自動で再生成されます)。 - 注:

ProgramDataは隠しフォルダです。

サービスの再開

きれいに掃除できたので、サービスを元に戻します。

- PowerShell(管理者)で以下を実行します。

Start-Service BITS

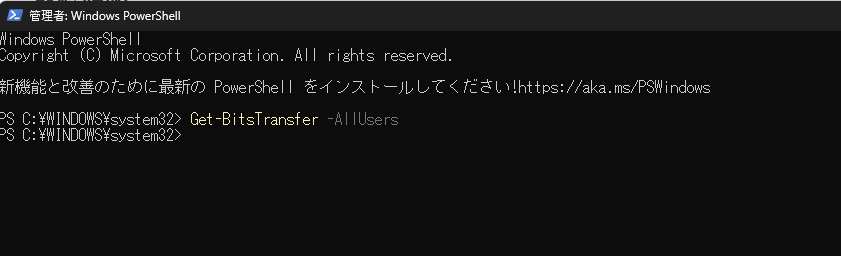

最終確認

これで「不正なジョブ(MozillaUpdate等)」は物理的に消滅したはずです。

- 確認のために、もう一度このコマンドを打ってみてください。

Get-BitsTransfer -AllUsers

何も表示されなければ成功です!

次にすること

この操作の後、PCを一度再起動してください。 再起動後、カスペルスキーのウイルス対策ソフトで再度「フルスキャン」を行います。

ここまでやってやっとメモリに潜むトロイが検出されなくなりました。

これほどまでにしつこいものを入れられる機会はそうないかと思います。またウイルスソフトやAIでも誤検知ではないかと判定されるほどのものです。

細かくウイルスチェックやスパイウェア対策はしていると思っている方も一度以下はやってみてもいいかもしれませんね。

今後の予防策

- 月1回のWMIチェック

Get-WmiObject -Namespace root\subscription -Class __EventFilter

よくある質問(FAQ)

Q: なぜMalwarebytesでも削除できなかったの?

A: WMIはWindowsの深い部分にある「部屋」なので、通常のファイル削除では「住人(マルウェア)」を追い出せません。

Q: WMIを削除してWindowsは大丈夫?

A: WMI自体は削除していません。マルウェアが作った「余計な設定」だけを削除しています。

Q: また感染する可能性は?

A: 定期的にWMIをチェックすれば、早期発見できます。

Q: 今回なんで入ったの?

A: 分かっていながら怪しげなソフトをインストールしたからです。

いろいろ持っていかれましたとさ。

もう儲からないマイニング系やウインドウズで引っかかるウォレットなどもこの機会にすべて削除しました。

時間がかかりましたが勉強にはなりました。

お役に立てば幸いです。

初心者さんにもとっても分かりやすいと好評です

今だけのプレゼントも配布中!